Во второй половине 2025 года мы продолжили активно развивать инструменты мобильной и компьютерной криминалистики. За эти шесть месяцев команда «МКО Системы» выпустила еще три обновления «Мобильного Криминалиста», сосредоточившись на расширении возможностей извлечения данных, развитии аналитических инструментов и повышении удобства работы. Ниже мы рассказали о ключевых изменениях и новых функциях, реализованных во втором полугодии.

Что нового в извлечении данных из мобильных устройств

В новых релизных версиях мы продолжили развивать инструменты получения информации из мобильных устройств на iOS и Android: появились новые методы извлечения и поддержка актуальных версий операционных систем.

Совершенствование работы с iOS-устройствами

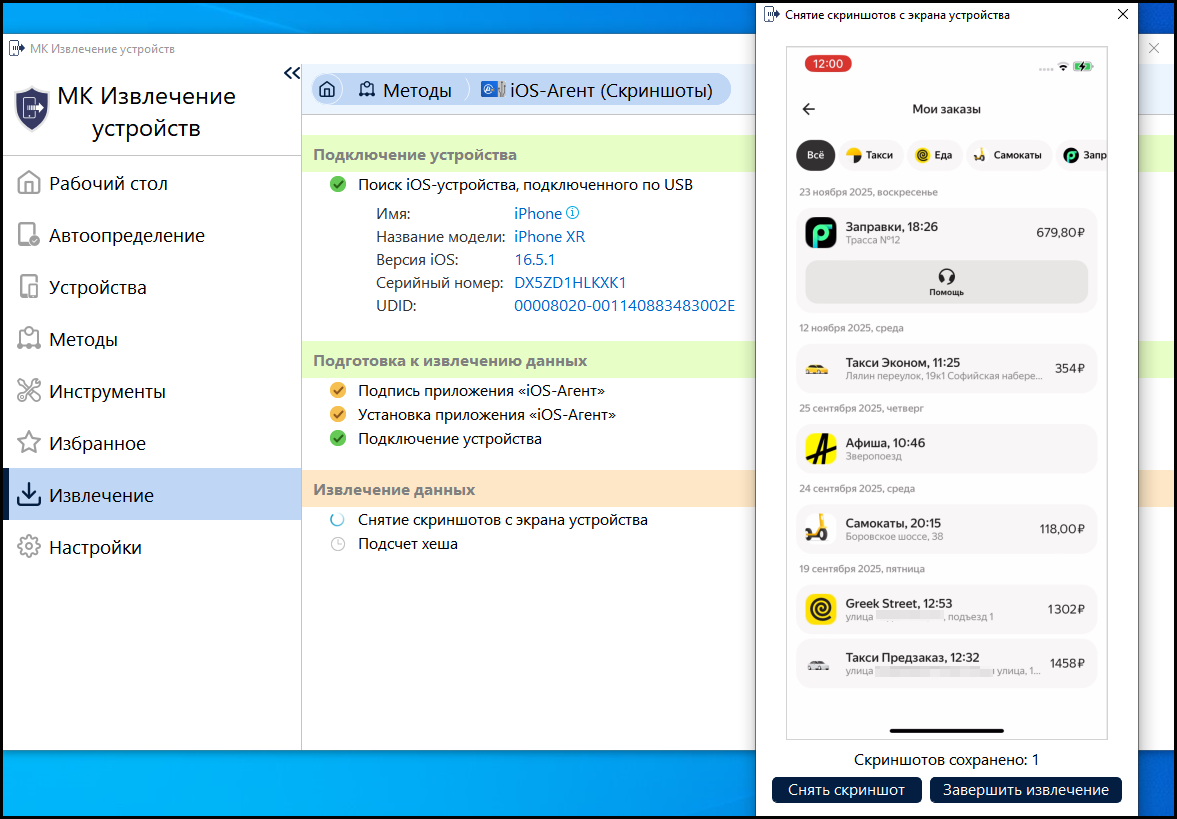

В «iOS-Агенте» мы реализовали новый инструмент: создание скриншотов подключенного по USB устройства — режим «iOS-Агент (Скриншоты)». Он позволяет быстро зафиксировать содержимое экрана без вмешательства в систему и подходит для ситуаций, когда глубокий доступ невозможен. Установка «iOS-Агента» выполняется через «МК Извлечение устройств». Далее на устройстве требуется запустить агента, включить режим трансляции и предоставить доступ к записи экрана. После этого становится доступен просмотр экрана устройства через «МК Извлечение устройств» в реальном времени и сохранение снимков. По завершении работы скриншоты автоматически импортируются в программу. Метод поддерживается для всех устройств на iOS 12 и выше, включая версии в=плоть до iOS 26.3.1.

Дополнительно мы добавили поддержку актуальных версий операционной системы. Стало возможным извлечение общедоступных данных из устройств на iOS 26 и iPadOS 26. Также появился функционал получения резервной копии iTunes из устройств под управлением iOS 26 и iPadOS 26. Кроме того, мы существенно обновили метод «iOS с использованием checkm8», добавив возможность извлечения полной файловой системы и данных Keychain из iPad на чипсете A9X и из iPad 7th gen на версиях iPadOS 18.0 - 18.7.2. Помимо этого, мы расширили диапазон поддерживаемых версий ОС для метода «iOS с использованием checkm8»: он обеспечивает совместимость с iOS начиная с версии 12.0 для всех поддерживаемых чипсетов.

Развитие методов извлечения для Android-устройств

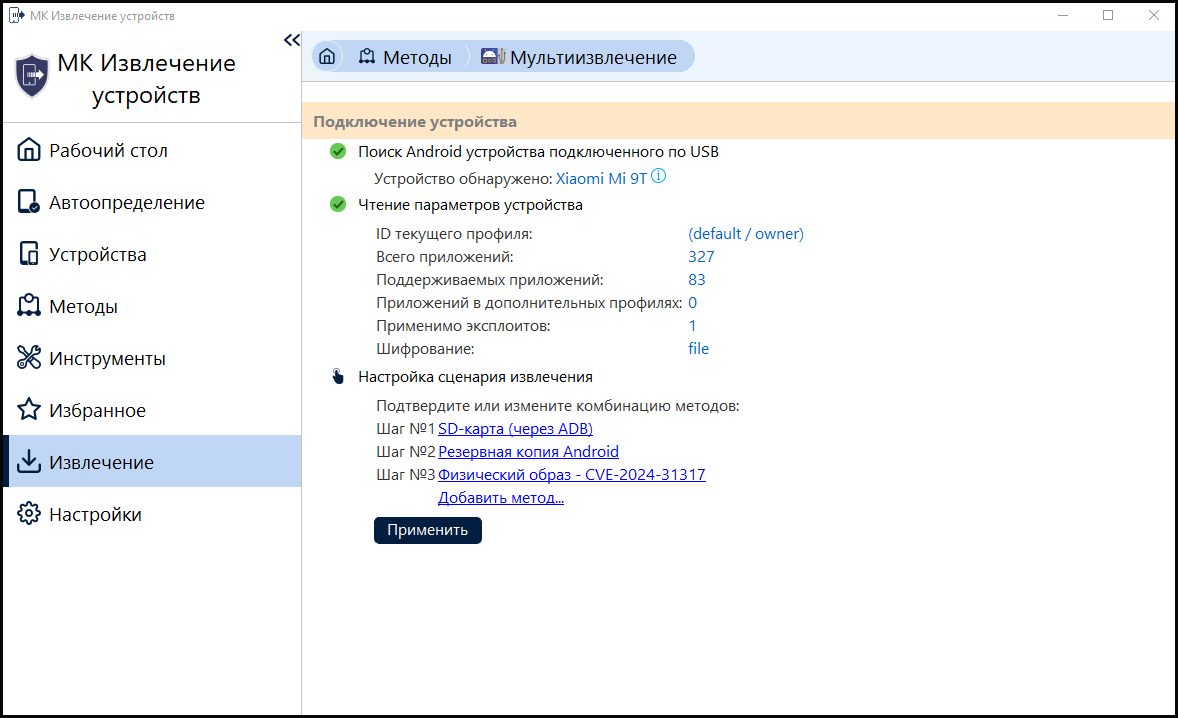

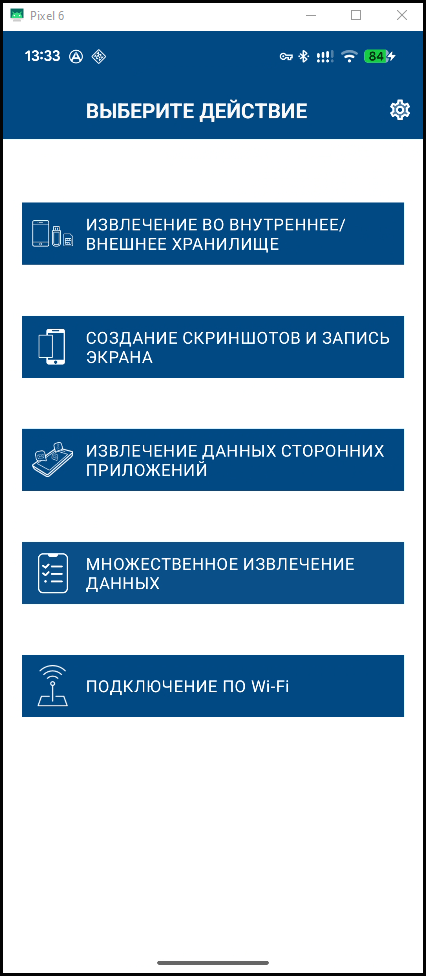

Для Android-устройств мы также добавили новый метод — «Мультиизвлечение», который позволяет последовательно извлекать данные из одного включенного разблокированного устройства несколькими способами в рамках одного процесса. Это особенно удобно, когда заранее неизвестно, какой метод даст наилучший результат. При запуске программа автоматически проверяет доступные уязвимости для подключенного устройства в методах «Физический образ Android» и «Полная файловая система». На основе результатов проверки пользователь может настроить цепочку извлечения, дополнив ее такими методами, как «Android-Агент», «Резервная копия Android» и «Карты памяти», чтобы получить максимально полный объем информации. Результаты каждого примененного метода сохраняются по отдельности в составе общего дела. После импорта данные добавляются в одно дело как отдельные извлечения с опцией их последующего объединения.

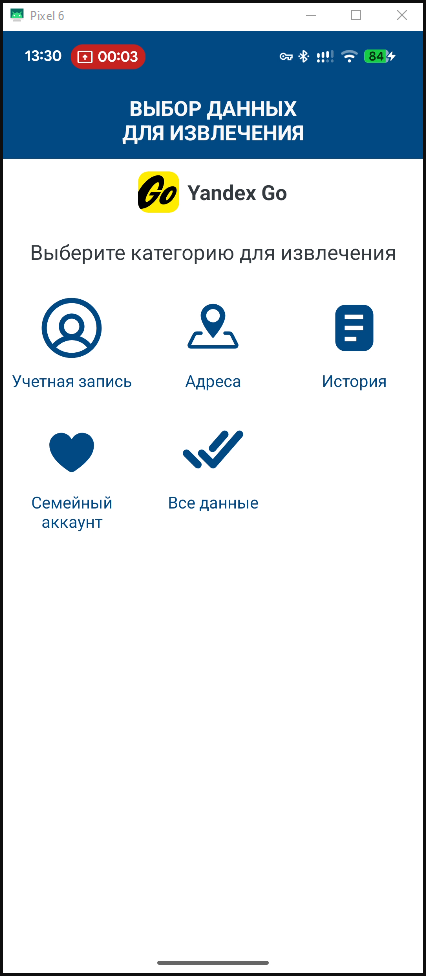

В рамках «Android-Агента» мы реализовали функционал получения информации из приложения Yandex Go. В результате извлечения доступны данные учетной записи, сохраненные адреса, история заказов, включая поездки на такси, аренду самокатов, заказы через сервисы «Еда», «Лавка» и «Доставка», использование «Афиши», оплату заправок, каршеринг «Драйв» и сведения о семейной учетной записи.

Более того, при работе «Android-Агента» в режиме автономного извлечения мы добавили возможность множественного извлечения данных из нескольких категорий и нескольких сторонних приложений в рамках одного извлечения. Перед запуском извлечения пользователь может одновременно выбрать логическое извлечение и извлечение данных сторонних приложений. До старта необходимо настроить все требуемые фильтры как для логических данных, так и для выбранных сторонних приложений. После запуска агент последовательно обрабатывает все отмеченные категории без дополнительного вмешательства пользователя. В результате формируется единое извлечение, содержащее информацию из нескольких выбранных категорий.

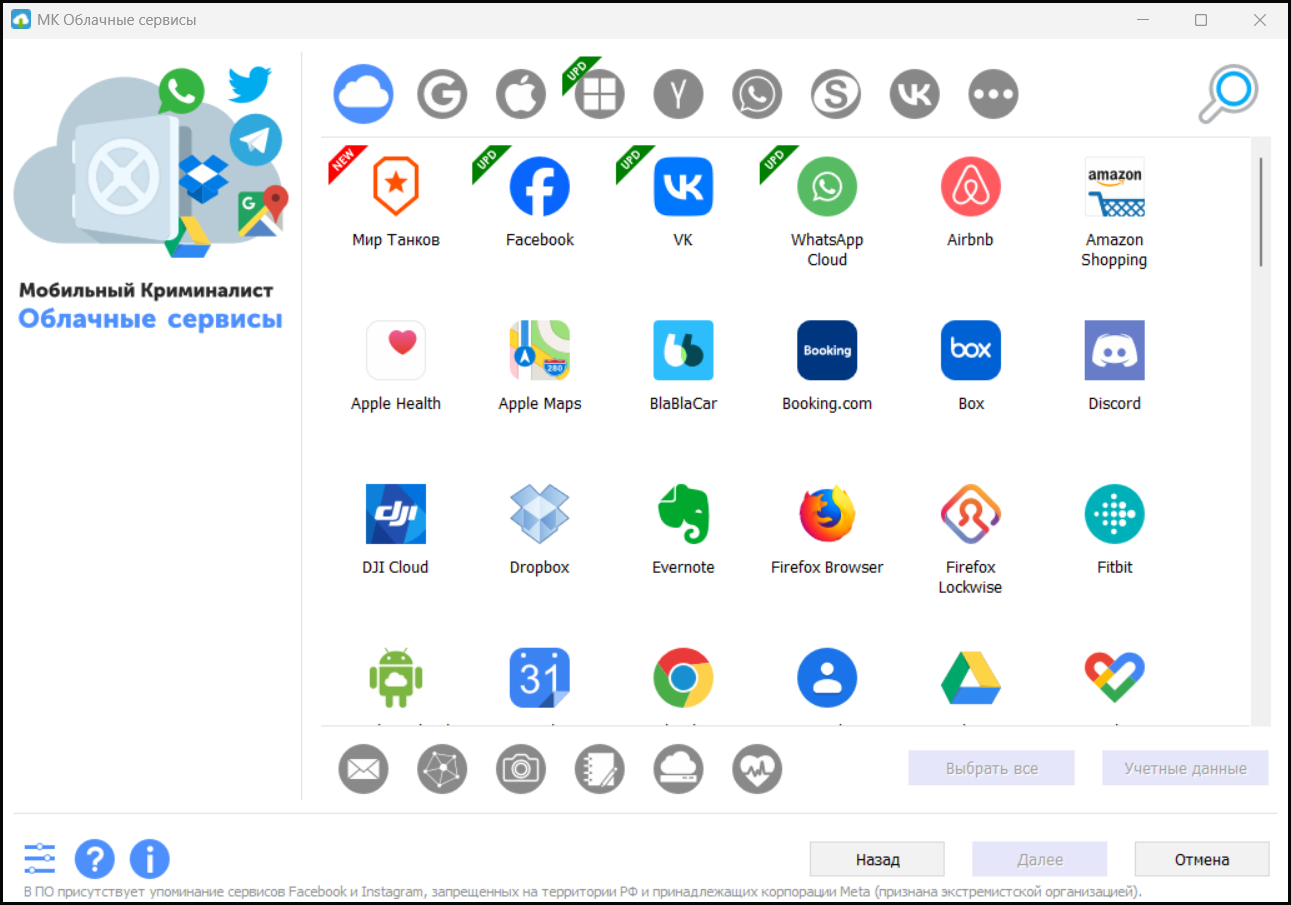

Расширение функциональности модуля «МК Облачные сервисы»

Модуль «МК Облачные сервисы» был дополнен новыми поддерживаемыми источниками данных. Для сервиса «Мир танков» стали доступны сведения из профиля пользователя, включая никнейм, ID, параметры учетной записи, сведения о клане и его чате, список друзей, историю переписки и игровые данные, в том числе статистику и баланс.

Сервис VK обновлен и дополнен новыми типами получаемых данных, среди которых профиль, контакты, чаты, группы, альбомы и пользовательская лента. Для Discord мы добавили опцию выбора конкретных каналов сервера для извлечения, что дает больше гибкости при работе с крупными сообществами. Также мы реализовали возможность получения информации из резервной копии LINE, размещенной в iCloud Drive, с использованием логина и пароля учетной записи Apple. Резервная копия может содержать контакты, приватные и групповые чаты, данные о звонках и уведомлениях.

Усиление возможностей «МК Скаут»

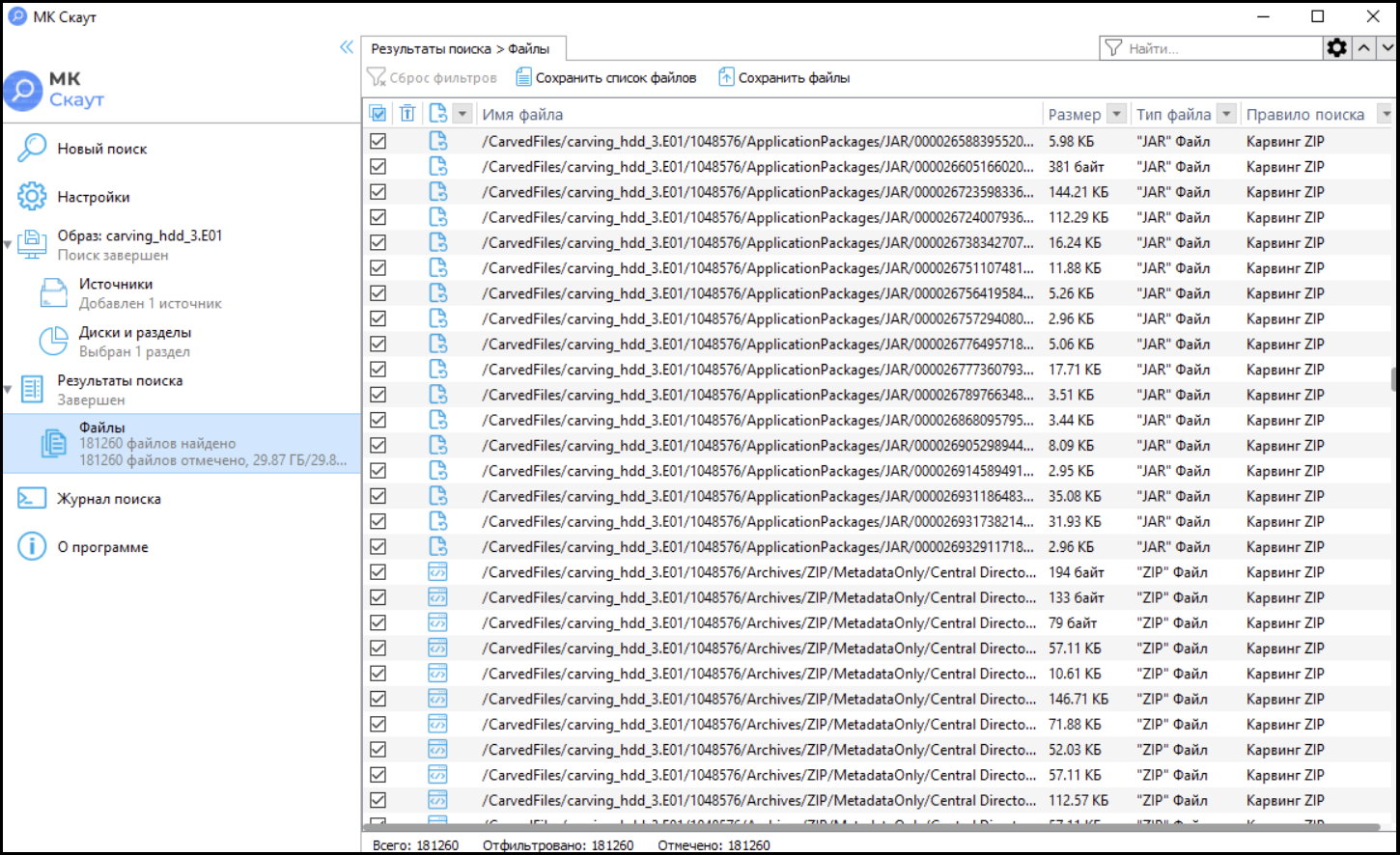

Дальнейшее развитие коснулось и модуля «МК Скаут», для которого мы реализовали механизм работы через командную строку. Это позволяет интегрировать модуль в автоматизированные инфраструктуры и использовать его в сценариях пакетной обработки без графического интерфейса. Важно отметить, что на текущий момент поддерживается функционал анализа только внешних подключенных жестких дисков и образов дисков.

Более того, мы улучшили механизм сигнатурного поиска. Добавили поддержку поиска по сигнатурам для файлов-контейнеров на основе ZIP, форматов DOC, XLS, PDF и JPEG. Это помогает выявлять данные даже при изменении расширения или частичном повреждении структуры файла.

Дополнительные инструменты «МК Скаут» в составе «МК Десктоп»

В «МК Десктоп» усилен карвинг: добавлены поиск и извлечение файлов-контейнеров на основе ZIP, а также файлов DOC, XLS, JPEG и PDF из неиспользуемой области NTFS-разделов. Дополнительно реализован вывод метаданных из ZIP-архивов, полученных методом карвинга.

Появилась поддержка пользовательских правил YARA. YARA — это скриптовый язык и движок для поиска файлов по сложным сигнатурам, широко применяемый для выявления вредоносного ПО и актуальных угроз. В настройках поиска пользователь может создавать собственные YARA-правила, указывать дополнительные условия и сохранять их в рамках конкретного профиля. Найденные объекты отображаются в модуле импорта и анализа данных в отдельной секции «Найденные файлы» с указанием сработавших правил.

Поддержка новых приложений и системных источников

Во втором полугодии мы дополнили список поддерживаемых приложений актуальными мессенджерами и другими сервисами:

- веб-версия Microsoft Teams (Windows, macOS и GNU/Linux)

- Ledger Live (Windows, macOS и GNU/Linux)

- App Store (macOS)

- TeamViewer (Windows и GNU/Linux)

- Revolt Chat (Windows, macOS и GNU/Linux)

- Stoat Chat (Windows, macOS и GNU/Linux)

- The Bat! (Windows)

- Battle.net (Windows)

- Imo Messenger (macOS)

Улучшена работа и с артефактами операционных систем. Для GNU/Linux реализован вывод событий безопасности системы, а для macOS — отображение недавних взаимодействий с контактами через нативные приложения.

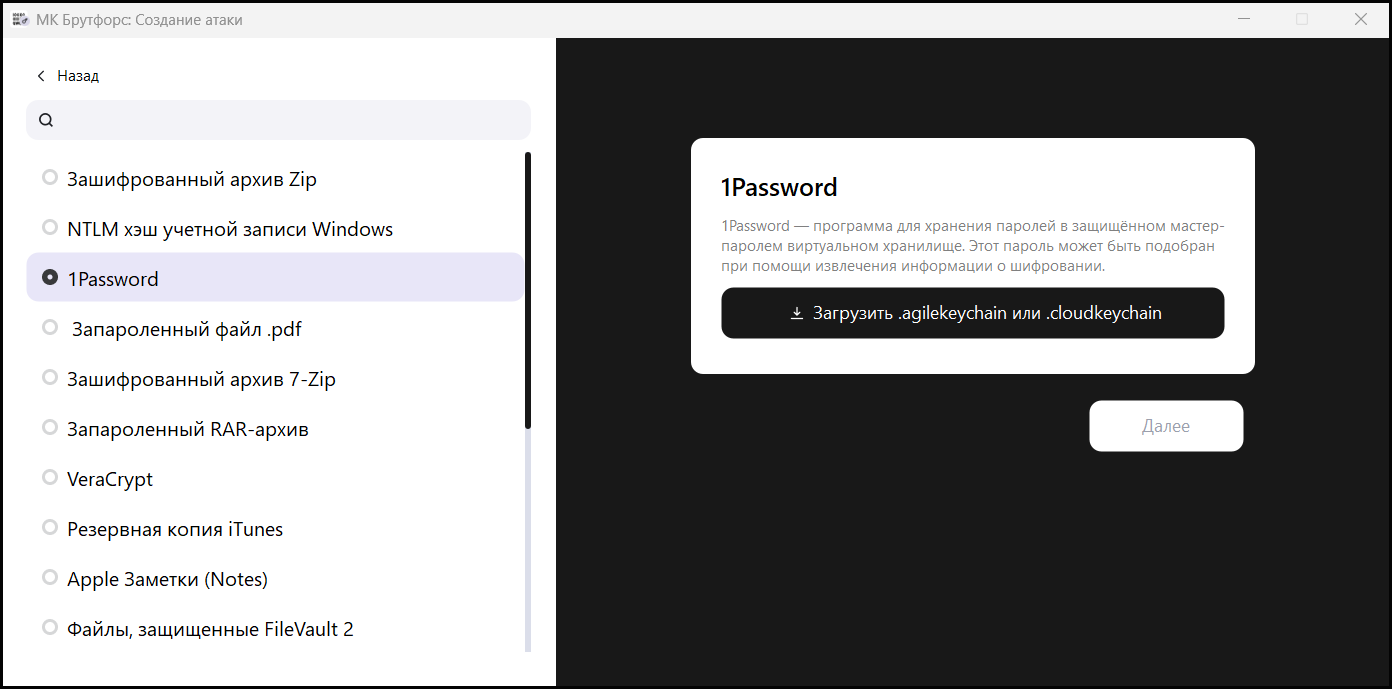

Повышение эффективности модуля «МК Брутфорс»

В модуле «МК Брутфорс» мы расширили список поддерживаемых типов данных, для которых возможен подбор пароля, включив в него документы Adobe PDF и сервис 1Password, и добавили функцию запуска атак с использованием CPU.

Кроме того, мы реализовали автоматическое сохранение ранее подобранных паролей в отдельный словарь с опцией его редактирования, чтобы успешные результаты можно было использовать повторно. После первой успешной атаки, в ходе которой был подобран пароль, автоматически создается словарь в формате TXT. Все пароли, найденные в последующих атаках, сохраняются в этот же файл.

Развитие аналитических инструментов

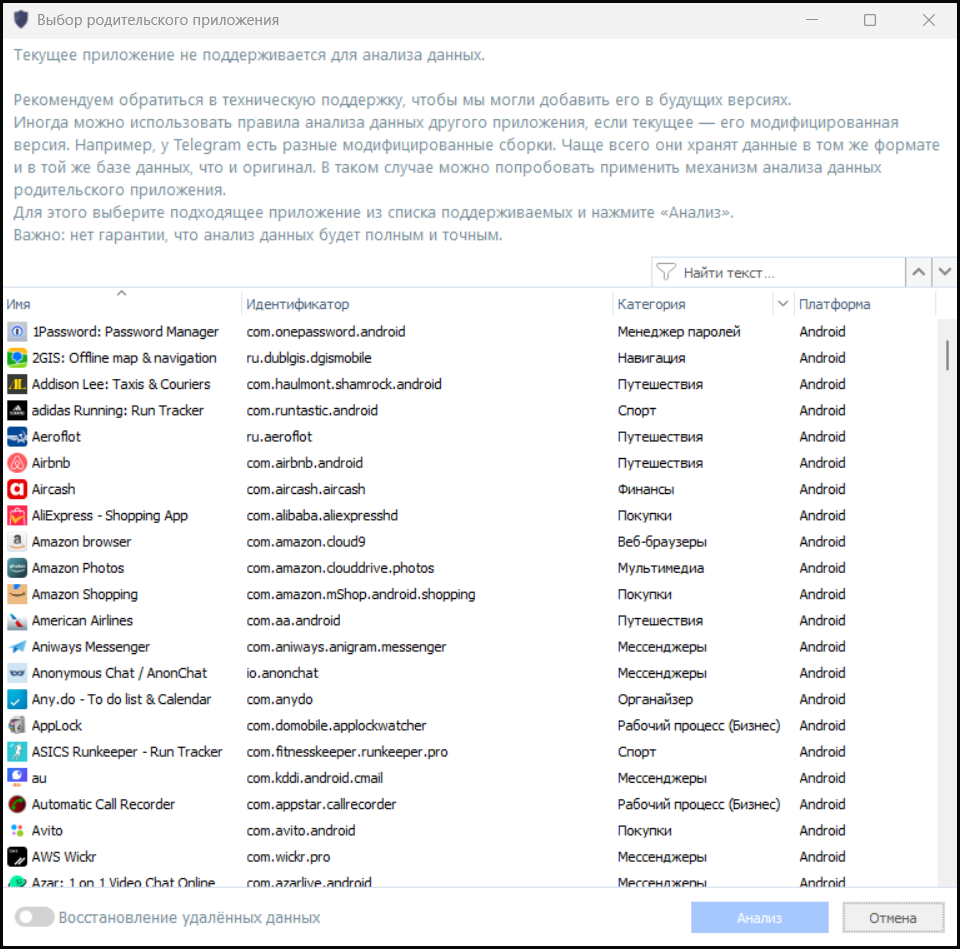

Анализ через «родительские» приложения

Мы добавили механизм анализа данных неподдерживаемых приложений через «родительские» приложения в разделе «Приложения». Обработка выполняется на основе шаблонов соответствующих «родительских» приложений, что позволяет анализировать данные при отсутствии официальной поддержки. Пользователь выбирает подходящее «родительское» приложение, при необходимости включает восстановление удаленных данных и запускает анализ. Связка сохраняется и автоматически применяется при последующем импорте, что упрощает повторную работу.

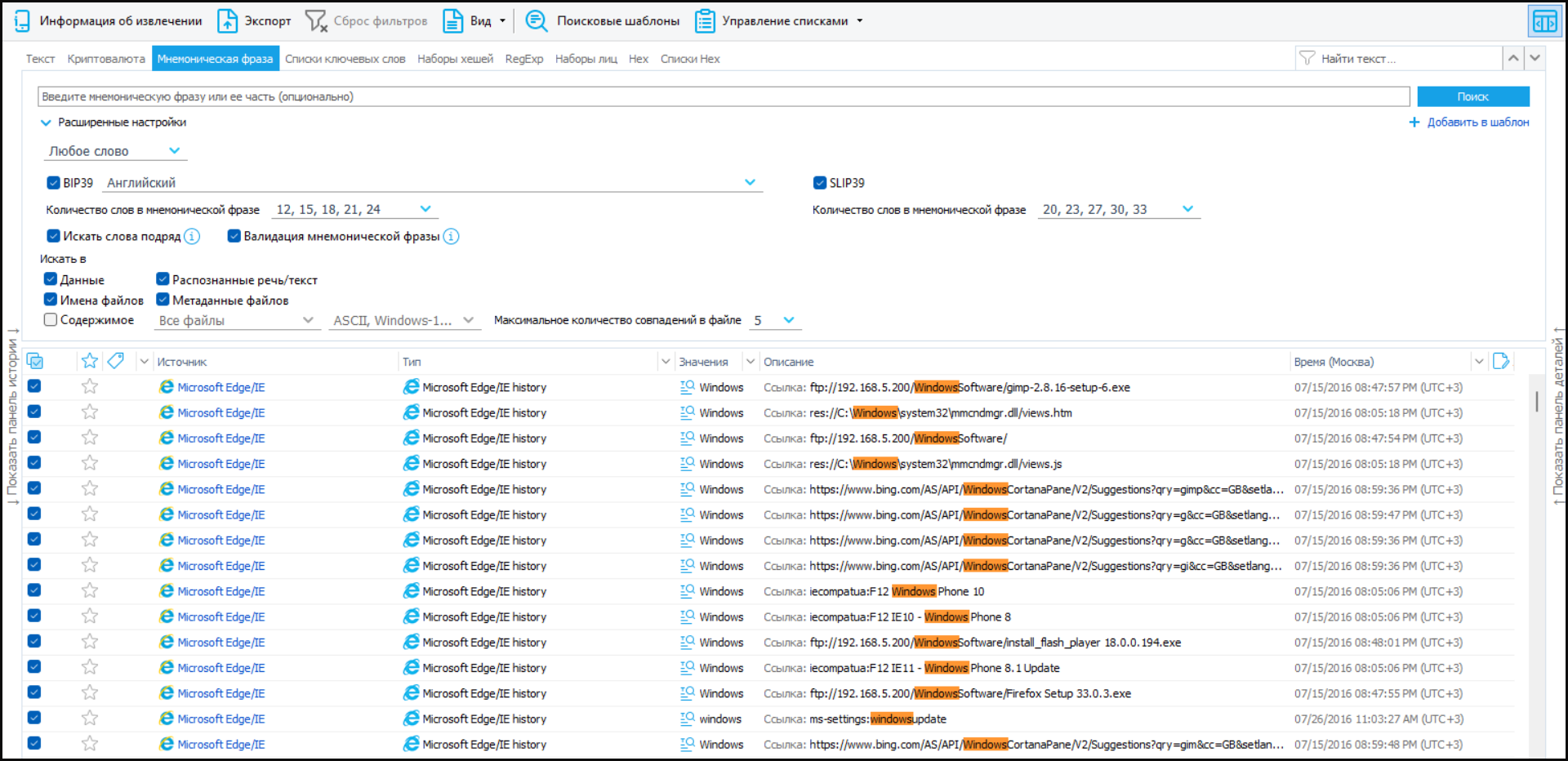

Поиск на разных языках и работа с мнемоническими фразами

Мы также расширили поиск по криптовалютам, добавив поддержку поиска мнемонических фраз. Для этого в разделе «Поиск» добавлена отдельная вкладка «Мнемоническая фраза», предназначенная для работы со словарями BIP39 и SLIP39. Поддерживается поиск по словарям BIP39 на нескольких языках с выбором длины фразы, а также поиск по словарю SLIP39 с заданием допустимой длины. Можно задать валидацию мнемонической фразы с проверкой порядка слов в соответствии со стандартами BIP39 и SLIP39. В результатах отображаются найденные последовательности слов заданной длины с указанием используемого словаря.

В разделе «Поиск» появился функционал поиска значений на разных языках с использованием «Мастера перевода». Запрос автоматически переводится на выбранные языки, после чего система ищет совпадения как по оригиналу, так и по переведенным вариантам. Результаты отображаются по каждому слову с указанием исходной формы и перевода, что помогает точнее анализировать информацию.

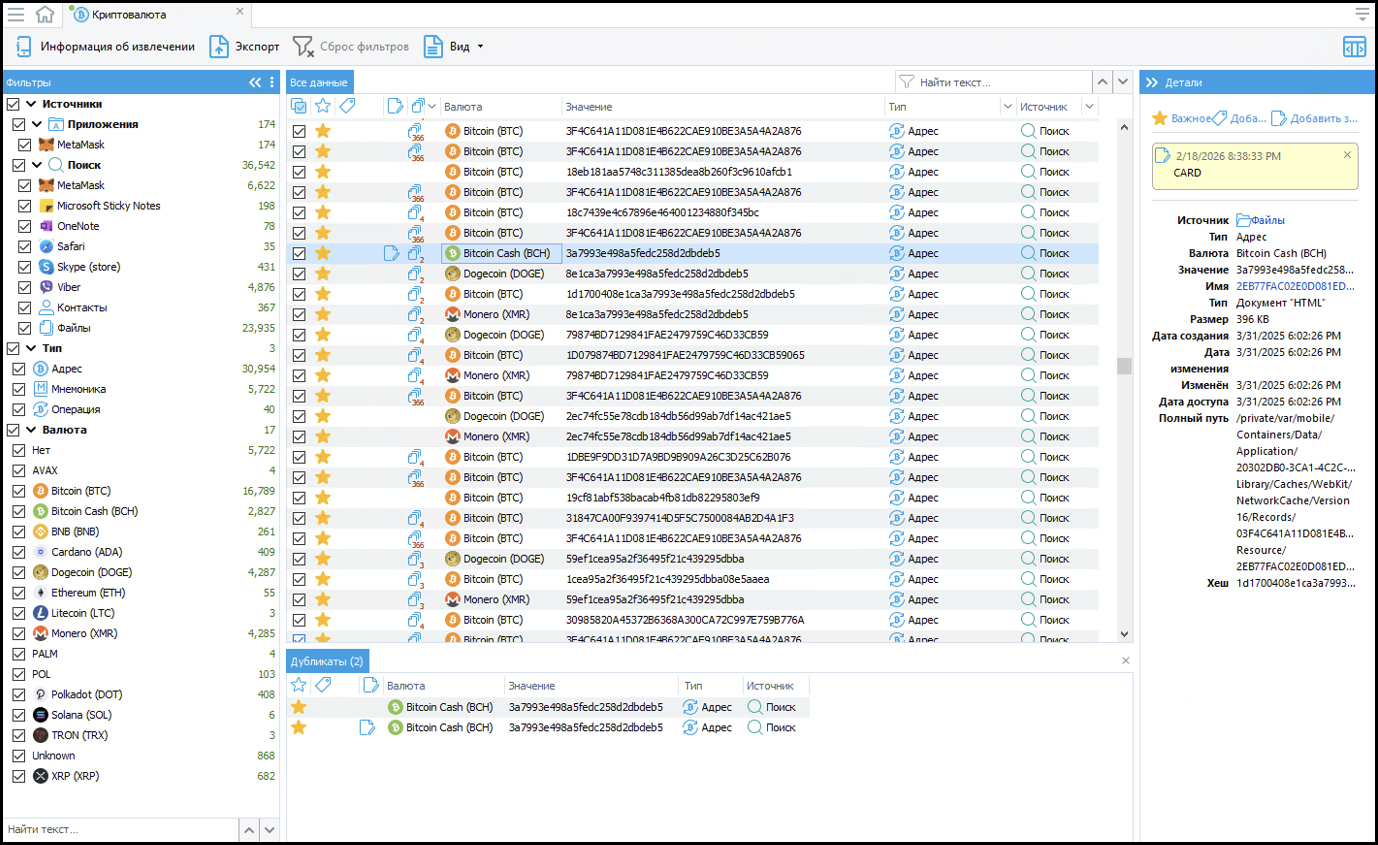

Новые возможности анализа данных, связанных с криптовалютами

Параллельно мы работали над усилением аналитического функционала. В разделе «Аналитика» появилась новая секция «Криптовалюта», где собраны соответствующие данные из приложений и результаты поиска по извлечению адресов и мнемонических фраз.

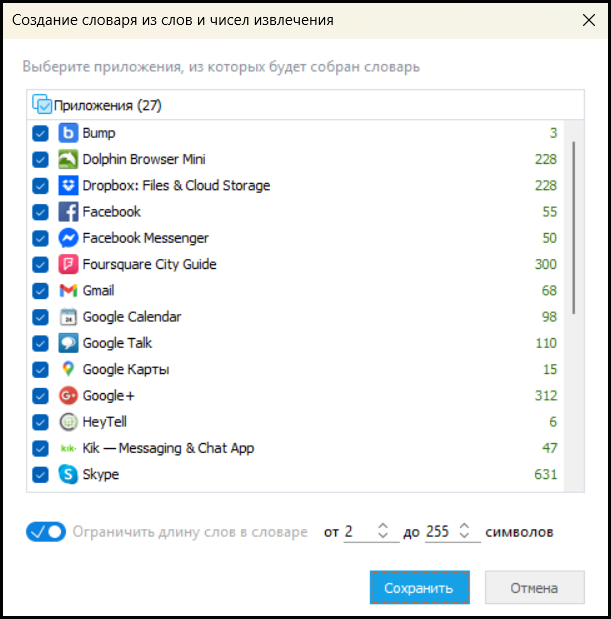

Формирование словарей из проанализированных данных

Мы реализовали механизм создания словарей на основе уже проанализированных данных извлечений для дальнейшего использования, в том числе при подборе паролей. Пользователь может отметить приложения, из данных которых необходимо собрать слова и числа, и задать ограничение по минимальной длине. В итоговый список включаются полные слова для поддерживаемых типов данных. При этом исключаются временные метки, бинарные данные и служебные метаданные. В результате формируется TXT-файл со списком слов и чисел, извлеченных и проанализированных из выбранных приложений с учетом заданного ограничения по длине.

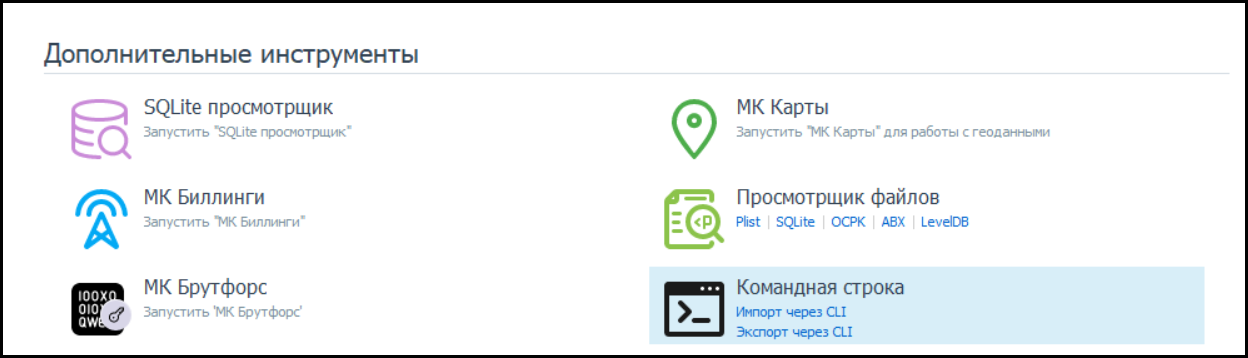

Командная строка

Развивая автоматизацию, мы реализовали импорт всех извлечений в форматах OFBX и OFBR из каталога через командную строку. Кроме того, добавили экспорт отчетов по всему извлечению или делу через интерфейс командной строки, что упрощает массовую обработку данных и интеграцию в существующие рабочие процессы.

Обновление мобильных приложений

В завершение, мы реализовали опцию обновления поддерживаемых мобильных приложений через загрузку и установку дополнения «Мобильные приложения» из раздела «Дополнения» в личном кабинете пользователя. Обновления выпускаются между основными релизами и таким образом позволяют быстрее предоставлять пользователям актуальные изменения, без ожидания выхода следующей крупной версии программных продуктов компании.

В итоге во втором полугодии 2025 года нам удалось усилить ключевые функциональные возможности «Мобильного Криминалиста». Мы добавили новые методы извлечения данных из мобильных устройств, расширили перечень поддерживаемых облачных сервисов, приложений и системных артефактов, повысили эффективность подбора паролей и добавили новые аналитические инструменты. С каждым релизом мы продолжаем развивать наши программные продукты с вниманием к реальным задачам, которые стоят перед их пользователями в повседневной работе.

Планы на первое полугодие 2026 года

Совсем скоро выйдут новые релизы наших программных продуктов. А уже 26 февраля мы встретимся в Москве на одном из крупнейших зимних мероприятий в сфере форензики — конференции «Цифровая криминалистика ’26». К сожалению, регистрация на нее уже закрыта, но мы обязательно расскажем о докладах и ключевых обсуждениях в наших материалах по завершении конференции.

Весной мы продолжим проведение наших семинаров и обучающего курса, регистрация на которые все еще доступна:

- Семинар «Цифровая криминалистика» 17 марта в Новосибирске: https://events.mko-systems.ru/seminars

- Очный курс «Цифровая криминалистика: исследование мобильных устройств, облачных сервисов и персональных компьютеров» с 30 марта по 3 апреля в Москве: https://learning.mko-systems.ru/

Следите за новостями на нашем сайте, каналах в Telegram и MAX. Впереди только самое интересное :)

С итогами первой половины 2025 года можно ознакомиться по ссылке: https://docs.mko-systems.ru/blog/digest-half2025